MySQL數(shù)據(jù)庫對敏感數(shù)據(jù)加密及解密的實現(xiàn)方式

大數(shù)據(jù)時代的到來,數(shù)據(jù)成為企業(yè)最重要的資產之一,數(shù)據(jù)加密的也是保護數(shù)據(jù)資產的重要手段。本文主要在結合學習通過MySQL函數(shù)及Python加密方法來演示數(shù)據(jù)加密的一些簡單方式。

1. 準備工作為了便于后面對比,將各種方式的數(shù)據(jù)集存放在不同的表中。

創(chuàng)建原始明文數(shù)據(jù)表

/* 創(chuàng)建原始數(shù)據(jù)表 */ CREATE TABLE `f_user` ( `id` int(11) NOT NULL AUTO_INCREMENT, `name` varchar(50) DEFAULT NULL, `tel` varchar(20) DEFAULT NULL, `pwd` varchar(50) DEFAULT NULL, PRIMARY KEY (`id`));/* 新增原始數(shù)據(jù) */INSERT INTO `f_user` VALUES (1,’曹操’,’10000000000’,’Cc@123’),(2,’關羽’,’21000000000’,’Guanyu@21’),(3,’劉備’,’20000000000’,’LB#200000’);

創(chuàng)建MySQL加密表

CREATE TABLE `f_user_m` ( `id` int(11) NOT NULL AUTO_INCREMENT, `name` varchar(200) DEFAULT NULL, `tel` varchar(100) DEFAULT NULL, `pwd` varbinary(255) DEFAULT NULL, PRIMARY KEY (`id`));

創(chuàng)建python加密表

CREATE TABLE `f_user_p` ( `id` int(11) NOT NULL AUTO_INCREMENT, `name` varchar(200) DEFAULT NULL, `tel` varchar(100) DEFAULT NULL, `pwd` varchar(500) DEFAULT NULL, PRIMARY KEY (`id`));2. MySQL加密函數(shù)的方式2.1 MySQL加密

將明文表中的數(shù)據(jù)插入到f_user_m中,同時對pwd密碼字段進行加密存儲,注意要記住加密的字符串,因為解密的時候要用到這個值。

/* 加密密碼字段 */mysql> insert into f_user_m (name,tel,pwd) select name,tel,AES_ENCRYPT(pwd,’MySQL’) from f_user;Query OK, 3 rows affected (0.00 sec)Records: 3 Duplicates: 0 Warnings: 0

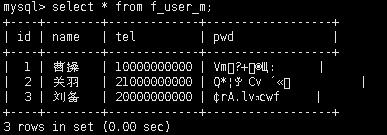

存儲的結果如下

注:

加密后的數(shù)據(jù)直接存儲varchar類型的字段中會出現(xiàn)如下報錯:

ERROR 1366 (HY000): Incorrect string value: ’xF0K+!x15?...’ for column ’pwd’ at row 1

可以用如下三種方式處理:

1) 加密后的數(shù)據(jù)在utf8字符集下必須存放在varbinary/binary/blob等二進制字段屬性的字段中,故上文中密碼字段的類型設置為varbinary類型

2) 可以對加密后的數(shù)據(jù)使用HEX()函數(shù)來16進制化存入,取出時先用UNHEX()處理再解密

3) 采用latin1字符集直接存儲在varchar類型字段中,但是不推薦

三種方式可以自行測試處理。

2.2 MYSQL解密對于加密后的數(shù)據(jù)可以使用MySQL的解密函數(shù)AES_DECRYPT進行解密查看明文

mysql> select name,tel,AES_DECRYPT(pwd,’MySQL’)pwd from f_user_m; +--------+-------------+-----------+| name | tel | pwd |+--------+-------------+-----------+| 曹操 | 10000000000 | Cc@123 || 關羽 | 21000000000 | Guanyu@21 || 劉備 | 20000000000 | LB#200000 |+--------+-------------+-----------+3 rows in set (0.00 sec)

此時查看的數(shù)據(jù)和明文表里的一致了。

3. Python base64加密方法3.1 使用Python的encodestring方法加密編寫python腳本,將數(shù)據(jù)加密后插入表中

#!/usr/bin/python# coding=utf-8import pymysql as mdbimport base64sor_conn = mdb.connect(host=’127.0.0.1’,port=3306,user=’root’,passwd=’Root@Py123’)sor_cur = sor_conn.cursor()v_sql = 'select name,tel,pwd from bak_db.f_user'result_tb = sor_cur.execute(v_sql)t = sor_cur.fetchall()for col in t: v_name = col[0] v_tel = col[1] v_pwd = col[2] v_pwd = base64.encodestring(v_pwd) # 加密 v_sql_insert = 'insert into bak_db.f_user_p(name,tel,pwd) values(’%s’,’%s’,’%s’);' %(v_name,v_tel,v_pwd) sor_cur.execute(v_sql_insert) sor_conn.commit()sor_conn.close()

查詢加密后的數(shù)據(jù)如下:

/* 加密后的數(shù)據(jù)如下 */mysql> select * from f_user_p;+----+--------+-------------+---------------+| id | name | tel | pwd |+----+--------+-------------+---------------+| 1 | 曹操 | 10000000000 | Q2NAMTIz || 2 | 關羽 | 21000000000 | R3Vhbnl1QDIx || 3 | 劉備 | 20000000000 | TEIjMjAwMDAw |+----+--------+-------------+---------------+3 rows in set (0.00 sec)3.2 使用Python的decodestring方法解密

解密的方式采用base64.decodestring方法進行,該方法比較簡單,可以自行測試.

注: 此方法的加、解密沒有加密串進行加成,安全性相對較低,因此可以繼續(xù)采用另一種方式進行。

4. Python AES算法加密AES算法需用到Crypto.Cipher模塊,此方法類似于MySQL的方式,可以自定義加密串,解密時也許用到對應的加密串,安全性相對較高。

使用前需先安裝Crypto

pip install Crypto

測試程序如下:

#!/usr/bin/python# coding=utf-8from Crypto.Cipher import AESimport pymysql as mdbfrom binascii import b2a_hex, a2b_heximport syssor_conn = mdb.connect(host=’127.0.0.1’,port=3306,user=’root’,passwd=’Root@Py123’)sor_cur = sor_conn.cursor()class PyDbString(): def __init__(self): self.key = ’pythonkey2020320’ self.mode = AES.MODE_CBC def addString(self, text): cryptor = AES.new(self.key, self.mode, self.key) length = 32 count = len(text) add = length - (count % length) text = text + (’0’ * add) self.ciphertext = cryptor.encrypt(text) return b2a_hex(self.ciphertext) def desString(self, text): cryptor = AES.new(self.key, self.mode, self.key) plain_text = cryptor.decrypt(a2b_hex(text)) return plain_text.rstrip(’0’)v_strpass = PyDbString()v_sql = 'select name,tel,pwd from bak_db.f_user'result_tb = sor_cur.execute(v_sql)t = sor_cur.fetchall()for col in t: v_name = col[0] v_tel = col[1] v_pwd = col[2] print(v_pwd) v_pwd = v_strpass.addString(v_pwd) # 加密 v_sql_insert = 'insert into bak_db.f_user_p(name,tel,pwd) values(’%s’,’%s’,’%s’);' %(v_name,v_tel,v_pwd) sor_cur.execute(v_sql_insert) sor_conn.commit()sor_conn.close()

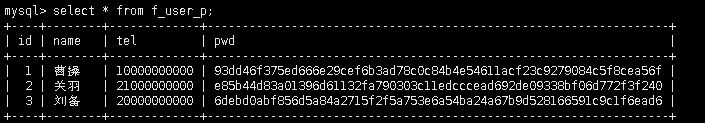

查看數(shù)據(jù)如下:

解密的方法可以將上例中的addstring 改為desString即可。

上面通過三種方式進行數(shù)據(jù)的加密、解密,個人推薦第三種方式,從應用層自定義加密。另外,此方法只是加密,實際應用中可能要用加密、混淆等脫敏方法來保障數(shù)據(jù)安全,另外,很多情況下沒有解密方式,即不可逆,有興趣的可以多多溝通,感謝!

總結

到此這篇關于MySQL數(shù)據(jù)庫對敏感數(shù)據(jù)加密及解密的實現(xiàn)方式的文章就介紹到這了,更多相關mysql 數(shù)據(jù)加密解密內容請搜索好吧啦網(wǎng)以前的文章或繼續(xù)瀏覽下面的相關文章希望大家以后多多支持好吧啦網(wǎng)!

相關文章:

1. SQL語句中的ON DUPLICATE KEY UPDATE使用2. Microsoft Office Access隱藏和顯示字段的方法3. SQLSERVER 臨時表和表變量的區(qū)別匯總4. DB2 9(Viper)快速入門5. mybatis plus代碼生成工具的實現(xiàn)代碼6. Access創(chuàng)建一個簡單MIS管理系統(tǒng)7. Microsoft Office Access凍結字段的方法8. MyBatis動態(tài)SQL foreach標簽實現(xiàn)批量插入的方法示例9. SQL Server數(shù)據(jù)庫連接查詢和子查詢實戰(zhàn)案例10. SQLite3 命令行操作指南

網(wǎng)公網(wǎng)安備

網(wǎng)公網(wǎng)安備